Datensicherheit im Firmennetzwerk

Um Schnüffelstaaten das Leben schwer zu machen, will die Deutsche Telekom den Weg der Daten besser kontrollieren und innerdeutschen Datenverkehr im Internet künftig nur noch innerhalb der Staatsgrenzen transportieren. Ein komplexes Unterfangen. Bei QSC profitieren Unternehmenskunden schon seit Jahren von sicheren Transportwegen bei der Kommunikation innerhalb eines Virtual Private Network (VPN).

Unsere Daten sind angreifbar. Wann immer sie sich im öffentlichen Internet bewegen, wissen wir nicht, welche Weg auf ihrer Reise vom Ursprung zum Ziel einschlagen. Das ist die Natur des Internets. Als es konstruiert wurde, sollten die Daten den für sie besten Transportweg frei wählen dürfen. Entfernungen spielen dabei keine Rolle. Ein Datenpaket von München nach Hamburg kann ebensogut über London, New York oder Frankfurt reisen. Fällt ein Transportweg aus, nehmen die Daten eben einen anderen. Das bringt eine gewisse Zuverlässigkeit bei der Zustellung. Gleichzeitig verlieren wir so aber auch die Kontrolle. Da wir nicht wissen, über welche Knotenpunkte die Daten reisen, wissen wir auch nicht, ob nicht irgendwo jemand heimlich mitliest. Auch das Thema Wirtschaftsspionage spielt bei dem aktuellen Abhörskandal durch US- und britische Geheimdienste sicherlich eine große Rolle.

Für die sichere Kommunikation innerhalb eines Unternehmens mit Mitarbeitern oder Kunden ist die Installation eines Virtual Private Networks (VPN) daher unerlässlich. Nur innerhalb eines VPN lassen sich die Transportwege im Vorfeld exakt bestimmen. Doch Achtung, VPN ist nicht gleich VPN!

Self-Made VPN oder gemanaged?

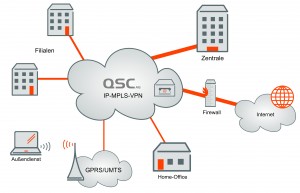

Örtlich getrennt und dennoch zusammen: In einem MPLS-VPN arbeiten alle Standorte in einem privaten Netzwerk mit vorgeschriebenen Datenwegen. Grafik: QSC

Eine kostengünstige Methode ist das Aufsetzen eines so genannten ‚Self-Made VPNs’ auf IPSec- oder SSL-Basis. Installation und Betrieb setzen aber hohes Know-how auf Seiten des Nutzers voraus. Hier nutzt der Anwender öffentliche Internetstrecken und verbindet seine Standorte über entsprechende VPN-Hardware an den Endpunkten miteinander. Viele Unternehmen handhaben das heute noch so. Doch sobald eine öffentliche Infrastruktur im Spiel ist, ist auch die Ungewissheit wieder da, welchen Weg die Daten auf ihrem Weg zum Ziel einschlagen.

Besser ist es daher, den Transportweg im Vorfeld genau festzulegen. QSC bietet genau das ihren Kunden seit Jahren mit so genannten MPLS-VPN Dienstleistungen an. MPLS steht für Multi Protocol Label Switching. Hier lassen sich die Verbindungswege der Datenpakete vorher definieren und somit zusätzliche Qualitätsmerkmale sicherstellen.

Ende-zu-Ende-Qualität im MPLS-VPN

So ist QSC mit ihrem eigenem Netz in der Lage, bestimmte Dienste von Ende zu Ende, also beispielsweise von der Zentrale bis zur Zweigstelle oder ins QSC-Rechenzentrum mit hoher Priorität zu behandeln und sicher durch das Netz zu leiten. Diese Fähigkeit wird im Sprachgebrauch als Class of Service (CoS) bezeichnet. Dies ist nur möglich, weil die Daten innerhalb eines geschlossenen Netzes übertragen werden und alle Netzkomponenten im direkten Zugriff von QSC liegen.

Ein Self-Made-VPN bietet diesen Mehrwert nicht, weil der Datentransfer von Standort zu Standort innerhalb öffentlicher Strukturen im Internet stattfindet. Die Datenpakete durchlaufen dort eine heterogene Landschaft verschiedenster Netzkomponenten, -übergänge und womöglich auch unterschiedlicher Provider. Das kann sich nicht nur bei zeitkritischen Anwendungen wie der Sprachübertragung negativ auswirken, sondern geht auch zu Lasten der Sicherheit.

Mit einem MPLS-VPN ist ein Unternehmen zumindest innerhalb seines Netzwerkes und mit den an das VPN angeschlossenen Partnern auf der sicheren Seite. Und wer dann noch extern möglichst sicher kommunizieren möchte, dem bleibt nur noch eines: Verschlüsseln.

Drucken

Kommentare

Damit absolute Datensicherheit herrscht müssen die privaten, geheimen, vertraulichen Daten in einem Datensafe abgespeichert werden. Aber nicht in irgendeinen Datentresor, sondern in einen Internet Safe / Cloud Safe. Dadurch hat nur der Benützer selbst Zugriff auf den Safe in Cloud. Der Tresor online funktioniert wie ein Elektronischer Tresor und ist durch schweizer Gesetzte abgesichert.

Hallo Herr Knake,

ich finde es sehr mutig von Ihnen, in dem Kontext Vertraulichkeit ausgerechnet MPLS-VPNs gegenüber IPSec VPNs als überlegen darzustellen. Immerhin ist es ja so, dass die Daten durch das MPLS-Netz UNVERSCHLÜSSELT übertragen werden. Und damit sind diese prinzipiell auch ausschnüffelbar.

Selbst wenn wir unterstellen, dass QSC komplette Kontrolle über das eigene Netz hat – Sie können nicht ausschließen, dass es nicht doch irgendwo einen passiven optischen Sniffer gibt – der einfach das komplette Licht der Glasfaser ausleitet, die übertragenen Daten wegschreibt und zur Auswertung bereit hält. Und das ist dann einfachst möglich, weil die Daten im Klartext übertragen werden. Und es müssen noch nichtmal Hürden wie asymmetrisches Routing überwunden werden, weil Hinweg und Rückweg idR identisch sind.

Was bei MPLS tatsächlich besser ist, als bei IPSec VPN über das offene Internet, ist die Möglichkeit Dienstgüte zu gewährleisten. Auch die Handhabbarkeit für den Anwender ist besser. Vertraulichkeit und Datensicherheit gegenüber einem IPSec VPN mit gut gewählten Verschlüsselungsalgorithmen ist sicherlich nicht besser.

Um dem Anwender hier einen wirklichen Mehrwert zu liefern, müsste beides kombiniert werden. MPLS-VPN mit zusätzlichem IPSec Layer darüber. Damit haben Sie das Beste aus beiden Welten kombiniert. Die Komplexizität einer solchen Lösung bedarf dann eines kompetenten Dienstleisters damit für den Anwender am Ende tatsächlich ein Mehrwert entsteht.

Hallo Herr Krüger,

sie haben natürlich recht, dass alles immer etwas komplizierter wird, je genauer man hinschaut. 100-prozentige Sicherheit wird ihnen niemand garantieren. Haben Sie aber schon die Kontrolle über den Datenverkehr, dann haben Sie schon einen ersten Vorteil. Natürlich ist eine zusätzliche Verschlüsselung auf dem MPLS-VPN dann noch besser. QSC realisiert dies auch bereits im Projektgeschäft beispielsweise mit Kunden aus der Finanzbranche.