Device Management: Wie Sie iPad & Co. unter Kontrolle halten

Quelle: © tashatuvango – Fotolia.com

Soll für firmeneigene Mobilgeräte das Sicherheitsrisiko minimiert werden, müssen sie ebenso administriert werden wie klassische Arbeitsplatzrechner. Zu diesem Zweck gibt es das Mobile Device Management (MDM). Doch was, wenn Mitarbeiter ihre eigenen Smartphones und Tablets in der Firma verwenden? Der sechste und letzte Teil unserer Artikel-Serie über das Mobile Enterprise.

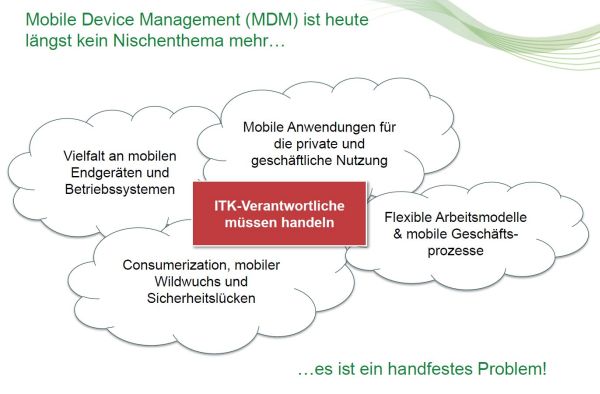

Mit der zunehmenden Integration mobiler Geräte in die Business-Prozesse steigen auch die Risiken. Die Tatsache, dass Tablets und Smartphones wichtige Unternehmensdaten enthalten und über Anwendungen auch auf Daten innerhalb der Firewall zugreifen, kann schwerwiegende Konsequenzen haben.

Geht ein Smartphone oder Tablet mit wichtigen Firmendaten verloren oder wird es gestohlen, kann der Schaden groß sein. Viele Mitarbeiter gehen mit ihrem Mobilgerät auch nicht immer so sorgsam um, wie es erwartet wird. Davon abgesehen müssen Unternehmen schon allein aus Compliance-Gründen Vorsorge dafür treffen, dass der Worst Case nicht eintritt.

Hinzu kommt: Während Notebooks noch typische mobile IT-Infrastruktur von Unternehmen darstellen, sind Smartphones und Tablets ursprünglich für den Consumer-Bereich konzipiert, so dass ihnen wichtige Business-Funktionen vor allem im Bereich Sicherheit fehlen. Das gilt weniger für Blackberry OS als für Android und iOS – doch gerade diese sind in letzter Zeit verstärkt in den Unternehmen auf dem Vormarsch.

Um das Mobilgeräte-Chaos und das Security-Risiko sicher zu managen, sollte die mobile Hardware analog wie die klassischen IT-Geräte zentral verwaltet werden. Genau dies ermöglicht Mobile Device Management (MDM). MDM kann man als Erweiterung des herkömmlichen Client-Managements betrachten, bei der die Software die zentrale Administration aller Smartphones, Notebooks und Tablets übernimmt.

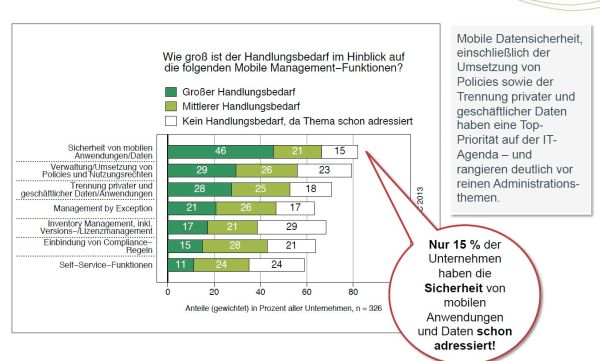

Einen guten Überblick über MDM und die aktuelle Lage in den Unternehmen gibt die PAC-Studie „Mobile Device & Application Management 2013“, der auch viele Bilder in diesem Überblicksartikel entstammen:

Mobile Security: Der Handlungs- und Investititonsbedarf bei diesem Thema ist immens. Quelle: PAC-Studie „Mobile Device & Application Management“ 2013.

MDM = Client-Management + Mobility

Zunächst geht es bei MDM darum, bekannte Funktionen aus dem PC-Umfeld auch für mobile Geräte anzubieten. Zu diesen Grundfunktionen gehören das Erfassen und Anlegen eines neuen Geräts, die Software-Verteilung und die Umsetzung der Security-Richtlinien.

Auch sollte ein MDM-System ebenso mit Personalzugängen wie Personalabgängen umgehen können und das erforderliche Aufspielen beziehungsweise Löschen von Unternehmensdaten und -software auf den Geräten automatisch ausführen.

Neben der klassischen Geräteverwaltung gehören jedoch auch spezifische Mobility-Funktionen zum Repertoire, die verhindern sollen, dass interne Daten unkontrolliert das Unternehmen verlassen.

Dazu sorgt ein MDM-Client auf dem Device für die Einhaltung der Corporate-Regeln. Solche Regeln könnten beispielsweise sein: Jailbreak und Rooten – beide Begriffe stehen für nichtautorisiertes Entfernen von Nutzungsbeschränkungen – sind verboten, die Geräte müssen beim Einschalten durch eine PIN-Eingabe entsperrt werden, Daten auf den Geräten müssen per Backup vor Verlusten geschützt werden und gestohlene oder verlorene Geräte müssen bereinigt werden.

Verstößt ein Nutzer gegen eine oder mehrere dieser Regeln, wird der Zugriff auf die geschäftskritischen Ressourcen blockiert. Als letzte Konsequenz und bei Verlust oder Diebstahl kann das Smartphone oder Tablet auch gesperrt oder dessen Inhalte gelöscht werden. Die Lokalisierung, das Sperren und Löschen der Mobil-Devices sollte deshalb auch über die Luftschnittstelle möglich sein.

Die wichtigsten Motive für die Einführung von Mobile Device Management. Quelle: PAC-Studie „Mobile Device & Application Management“ 2013.

Gartner krönt die MDM-Marktführer

Am einfachsten ist es, wenn Anwender nur ein System einsetzen dürfen, etwa Blackberry-Smartphones. Der Vorteil dieses rigiden Ansatzes: Speziell Blackberry-Geräte sind eine erprobte und sichere Mobillösung, auch wenn es in jüngster Zeit Probleme gab. Das eigentliche Problem: Blackberry-Smartphone sind in Unternehmen auf dem Rückzug. Dort kommen verstärkt Android-Geräte und iPhones zum Zuge, und neuerdings auch Windows Phones.

Die Nachfrage nach MDM-Lösungen hat das Angebot in letzter Zeit förmlich explodieren lassen. Die Lösungsanbieter stammen vorwiegend aus den Bereichen IT-Security und IT-Service-Management, aber auch aus anderen Segmenten.

So können fast alle etablierten Anbieter von Software für das PC-Management mittlerweile auch mobile Geräte administrieren. Das gilt für den Marktführer Microsoft mit SCCM genauso wie für mittelständische Hersteller. Etabliert haben sich aber auch neue Hersteller, die nicht aus dem Client-Management kommen und sich schneller auf die speziellen Anforderungen des Mobile Management einstellen konnten.

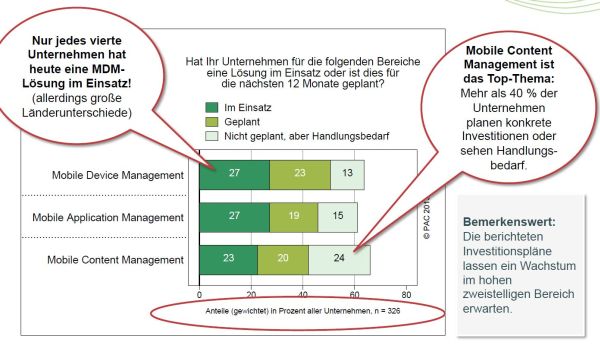

Noch Potenzial vorhanden: Nur jedes vierte Unternehmen hat laut PAC eine MDM-Lösung im Einsatz. Quelle: PAC-Studie „Mobile Device & Application Management“ 2013.

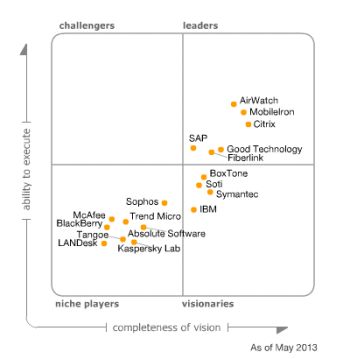

Eine Übersicht über den Markt für das Mobile Device Management bietet der „Magic Quadrant“ von Gartner. Der Quadrant benennt als Top-Anbieter hinsichtlich strategischer Vision und derzeitigem Angebot wenig prominente Namen: MobileIron, das kürzlich von Vmware aufgekaufte AirWatch und – als einzigen Promi – Citrix, das mit der Akquisition von Zenprise ebenfalls eines der führenden Unternehmen aus diesem Segment übernahm. Das Trio rangiert ganz oben im rechten Leader-Quadranten, gefolgt von Good Technology, Fiberlink und SAP. Eine kurze Übersicht über sechs wichtige Anbieter finden Sie auch hier in einem Artikel der „Computerwoche“.

Mittelständische Unternehmen, die Bedarf an MDM, aber wenig Know-how oder Kapazitäten haben, können auch auf Cloud-Lösungen zurückgreifen. Cloud-Portale bieten ihren Kunden einfache Oberflächen, so dass diese nicht tiefer in das Thema Mobile Device Management einsteigen müssen.

Der Magic Quadrant von Gartner bietet eine Übersicht über den Markt für das Mobile Device Management. Quelle: Gartner.

Die Plattformen lassen sich für jeden Kunden individuell auf seine Mobile-Device-Strategie anpassen. Gemeinsam mit dem Kunden bilden Berater die entwickelte Unternehmens-Policy in der zentralen MDM-Backend-Lösung ab. Das Regelwerk steht dem Unternehmen danach in einem einfach zu bedienenden Portal in der Cloud zur Verfügung.

BYOD mit Mobile Application Management

MDM eignet sich vor allem für Unternehmen, die Mobilgeräte selbst zur Verfügung stellen und die volle Kontrolle darüber haben. Bringen Mitarbeiter im Rahmen von BYOD ihre eigene Hardware mit und mischen sich damit private und Firmendaten wird die Kontrolle schwierig. Schließlich können die privaten Geräte nicht ebenso nach Belieben von der IT-Abteilung konfiguriert werden wie die Firmen-Hardware – zudem wäre das juristisch fragwürdig.

Bei BYOD sind Mobile-Application-Management-Lösungen (MAM) die bessere Lösung. MAM setzt direkt bei den Anwendungen und Inhalten an und legt Firmendaten und Anwendungen in einen abgeschotteten Bereich des Privatgeräts. Über Container und Sandbox-Software lassen sich dann Geschäftsanwendungen abkapseln und getrennt von persönlichen Daten speichern und verwalten.

MAM-Lösungen ermöglichen es dem IT-Administrator, über Parameter festzulegen, wie eine gekapselte Anwendung verwendet werden darf. So kann der Administrator beispielsweise definieren, unter welchen Bedingungen eine Firmen-App gestartet werden darf, etwa nur über WLAN-Verbindungen oder wenn das Passwort bestimmten Vorgaben gehorcht.

Außerdem können solche verwalteten Apps mitsamt ihrer Daten gezielt gelöscht werden, ohne die privaten Daten des Nutzers zu beeinträchtigen. Da die Sicherheit auf Applikationsebene liegt, spielt es gar keine Rolle, ob das Gerät verwaltet werden kann oder gar bereits kompromittiert ist.

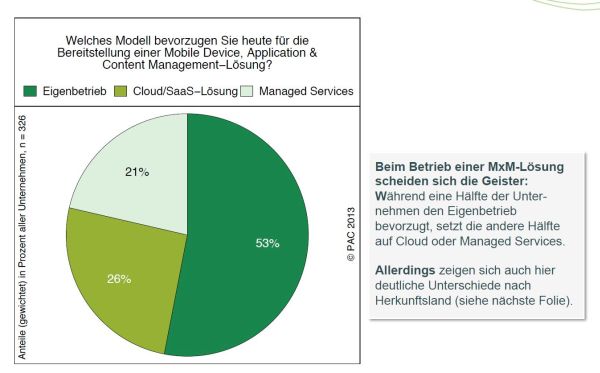

Eine Cloud-Lösung für das Mobility Management bervorzugt jedes vierte Unternehmen. Quelle: PAC-Studie „Mobile Device & Application Management“ 2013.

Enterprise Mobility Management

Diese Aufsplittung von Privat- und Firmenbereich hat angesichts des BYOD-Booms großes Potential. So sieht Gartner die Zukunft eher in MAM als in MDM. „Mobile Device Management ist im Moment recht chaotisch und ich denke, dieser Markt wird sterben“, sagt Gartner Vice President John Girard. Für Girard liegt die Zukunft beim mobilen Applikations-Management und dem Schutz der Apps.

Möchten Unternehmen beide Szenarien unterstützen – also den Mitarbeitern eigene mobile Clients zur Verfügung stellen und zusätzlich den Einsatz privater Geräte erlauben – dann brauchen sie eine Lösung, die MDM und MAM abdeckt. Für die Kombination beider Ansätze hat sich der Begriff „Enterprise Mobility Management“ (EMM) eingebürgert.

EMM ist aber nicht einfach die Addition von MDM und MAM, vielmehr kommt zu diesem umfassenden Management-Konzept die Synchronisierung von Daten als weiterer Aspekt hinzu. Der Bedarf dafür entsteht, weil mobile Clients fast nie als primäre Arbeitsgeräte dienen, sondern den Firmen-PC nur in bestimmten Situationen ergänzen. Beim Wechsel zwischen den Endgeräten möchten die User stets ihre Dateien in der aktuellen Version vorfinden. Das recht große Spektrum von Enterprise Mobility Management umfasst also MDM, MAM und Datensynchronisierung.

Nur wenige Anbieter können EMM bislang allerdings abdecken. Das holländische Beratungsunternehmen PQR hat in seinem kostenlos erhältlichen „Enterprise Mobility Management Smackdown“ die EMM-Produkte von sieben Herstellern einem detaillierten Funktionsvergleich unterzogen.

Unsere Artikel-Serie über das Mobile Enterprise im Überblick:

- Mobile Enterprise: Was Tablets & Co fürs Business bringen

- Mobility: Warum eine Strategie her muss

- Die Gretchenfrage beim Mobile Enterprise: App oder mobile Website?

- Die wichtigsten mobilen Anwendungen für Unternehmen

- Die richtige mobile Plattform

- Device Management: Wie Sie iPad & Co. unter Kontrolle halten

Lesen Sie zu dem Thema auf dem QSC-Blog auch diese Beiträge:

- Enterprise Mobility: IT-Strategien für mobiles Arbeiten

- Enterprise Mobility – Vom strategischen Ansatz zur messbaren Lösung

Beitrags- und Vorschaufoto: „Mobile Device Management. Magnifying Glass on Old Paper with Red Vertical Line.“ © tashatuvango – fotolia.com

Drucken

Kommentare

Momentmal! Bei Android Devices reden wir von potenziell 25,7% Marktanteil unsicherer Versionen! Ein BYOD-Konzept muss dies berücksichtigen! Sogar IBM kam (im Mai 2012) zu dem Schluss, dass BYOD erheblich Mehrkosten verursacht (Link: http://www.technologyreview.com/news/427790/ibm-faces-the-perils-of-bring-your-own-device/ ). Ergo: BYOD ist tot – es lebe PUOCE (=Private Use of Company Equipment).

Toller und informativer Artikel über die heutigen Verhältnisse im Technikbereich. Da heutzutage nahezu alles Online und über Smartphone oder Laptop gemacht wird, ist es eine tolle Innovation, diese effektiv zu schützen.